Your Smartphone is Watching You: Gefährliche Sicherheitslücken in Tracker-Apps Viele Tracker-Apps, mit denen beispielsweise Eltern ihre Kinder orten können, haben gravierende Sicherheitslücken. Forscher des Fraunhofer-Instituts für Sichere Informationstechnologie haben beliebte Tracker-Apps aus dem Google Play Store untersucht – das Ergebnis: Keine einzige davon war sicher programmiert, alle hatten teils gravierende […]

Datenschutz

Darmstädter IT-Institute kooperieren für schnellen Transfer von Forschungsergebnissen in die Praxis Gemeinsam mit Vertretern aus Wirtschaft, Politik und Wissenschaft eröffneten der Hessische Ministerpräsident Volker Bouffier und Fraunhofer-Vorstand Prof. Dr. Georg Rosenfeld am Freitagvormittag in Darmstadt das Leistungszentrum für „Sicherheit und Datenschutz in der Digitalen Welt“. Ziel des neuen Zentrums ist […]

Zwei Drittel aller Unternehmen haben kein Regelwerk zur Sicherung der Qualität ihrer mobilen Anwendungen Eine Studie zeigt auf, dass externe Testlösungen Unternehmen bei der Softwarequalitätssicherung helfen können. Mobility ist für viele Unternehmen ein zentrales Thema geworden und die Entwicklung von mobilen Anwendungen eine der Hauptaufgaben der IT. Mittlerweile verfügen zwar […]

Im M-net Data-Space sind die Daten sicher – Speichern und Arbeiten in der bayerischen Business-Cloud • Rechtssicherheit nach „Safe Harbor“-Urteil • M-net Data-Space speichert Daten in Bayern • Sichere Ende-zu-Ende-Verschlüsselung Das „Safe Harbor“-Urteil war ein Meilenstein im internationalen Datenschutz. Der Europäische Gerichtshof hat kürzlich klargestellt, dass die geltende Vereinbarung zwischen […]

„Binding Corporate Rules“ kein Ersatz auf angemessenem Schutzniveau Stellungnahme der TeleTrusT-AG „Cloud Security“ 1) Gut zwei Jahre hat es gebraucht seit den ersten Enthüllungen von Edward Snowden, jetzt hat der Europäische Gerichtshof (EuGH) eine in ihren möglichen Auswirkungen weitreichende Feststellung getroffen: Die USA bieten aus europäischer Sicht „kein angemessenes Schutzniveau […]

IT-Sicherheitsforschung Hacker, die in Computernetze eindringen, abgehörte Telefonate, mitgelesene E-Mails, Trojaner in der Computersteuerung von Fabriken: Absolute Sicherheit von Informations- und Telekommunikationstechnik (IT) gibt es nicht. Die Forschung arbeitet jedoch daran, Angriffe auf IT-Systeme immer besser abzuwehren. Die Bundesregierung hat dafür das neue Forschungsrahmenprogramm für IT-Sicherheit „Selbstbestimmt und sicher in […]

– Viele Nutzer passen die Einstellungen ihrer Geräte an – Apps greifen auf Standort, Kontakte oder Fotos zu – Datenzugriff für die Funktionalität der Anwendungen notwendig Die Navi-App nutzt den Standort, die Bildbearbeitung greift auf die gespeicherten Fotos zu oder der Messenger auf die Kontakte: Viele Smartphone-Apps verwenden persönliche Daten, […]

Big Data braucht Datenfairness Trotz Risiken für die Privatsphäre befürworten viele Bürger Big Data, wenn es ihnen konkrete Vorteile verschafft. Das ist das Ergebnis einer Online-Umfrage des Fraunhofer-Instituts für Sichere Informationstechnologie SIT zum Thema Big Data und Privatsphärenschutz. Zwei Drittel der Befragten sehen in Big Data zwar ein Risiko für […]

Technische Universität Darmstadt und Fraunhofer SIT: Entwickler verwenden Authentifizierungen für Cloud Services falsch und machen so Millionen Datensätze anfällig für Angriffe Die Technische Universität Darmstadt und das Fraunhofer-Institut für Sichere Informationstechnologie SIT haben Cloud-Datenbanken wie Facebooks Parse und Amazons AWS untersucht und 56 Millionen ungeschützte Datensätze gefunden. Die Forscher fanden […]

Jeder sechste deutsche Nutzer legt an öffentlichen WLAN-Hotspots sensible Daten offen Kaspersky Lab gibt Tipps, was beim Surfen an Hotspots unbedingt beachtet werden sollte Um unterwegs mobil im Internet zu surfen, nutzen Anwender gerne die praktischen WLAN-Hotspots. Scheinbar bedenkenlos kaufen damit aber 7 Prozent der Deutschen auch im Internet ein […]

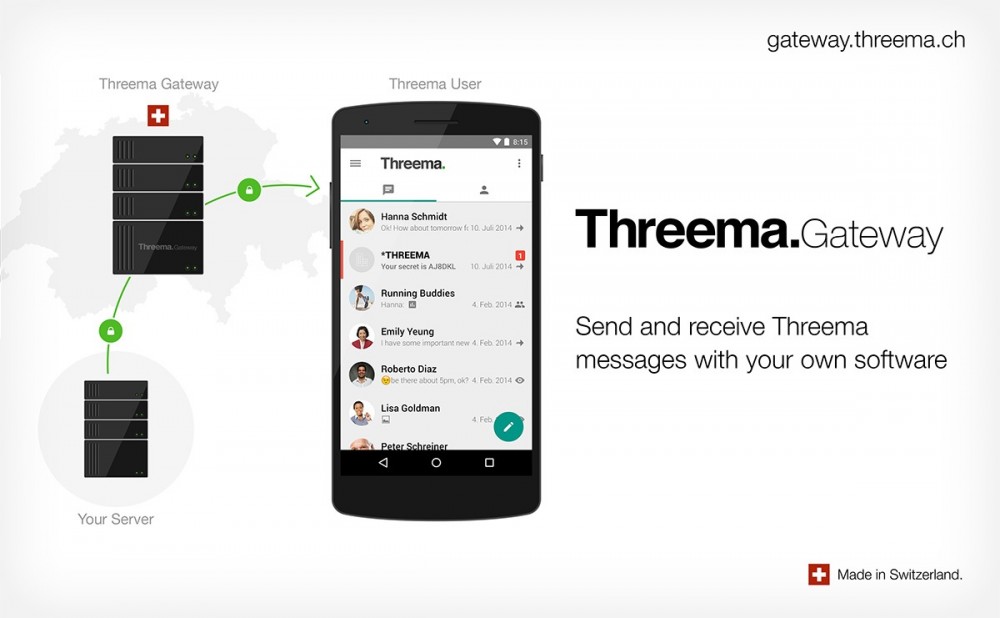

Ab sofort bietet Threema einen innovativen Gateway-Service an. Damit können durchgängig Ende-zu-Ende verschlüsselte Nachrichten direkt auf eigener Infrastruktur verschlüsselt, versendet, empfangen und entschlüsselt werden. Threema löst mit seinem Gateway ein bekanntes Problem: Der Versand von Kurznachrichten über die klassischen Kanäle ist inhärent unsicher. Auch die vielfach von Unternehmen für den […]

Kriminelle wissen mittlerweile immer besser, wie sie ihre Spuren verwischen können. Für den durchschnittlichen Smartphone-Nutzer, der sich in der Regel nur wenig Gedanken um die Sicherheit seines Gerätes macht, wird es damit immer schwieriger, Android-Malware überhaupt zu entdecken. Glücklicherweise sind die meisten Malware-Schreiber keine Genies – und Nutzer müssen keine […]

– Schutzpaket lässt sich leicht herunterladen und installieren – Kunden fragen nach Alternativangebot ‚Made in Germany‘ – Bezahlversion mit mehr Funktionen geplant Die Telekom hat zusammen mit vier deutschen IT-Sicherheitsanbietern ein kostenloses Softwarepaket für Privatkunden sowie kleine und mittelständische Unternehmen geschnürt. Der Konzern bringt es im zweiten Quartal auf den […]

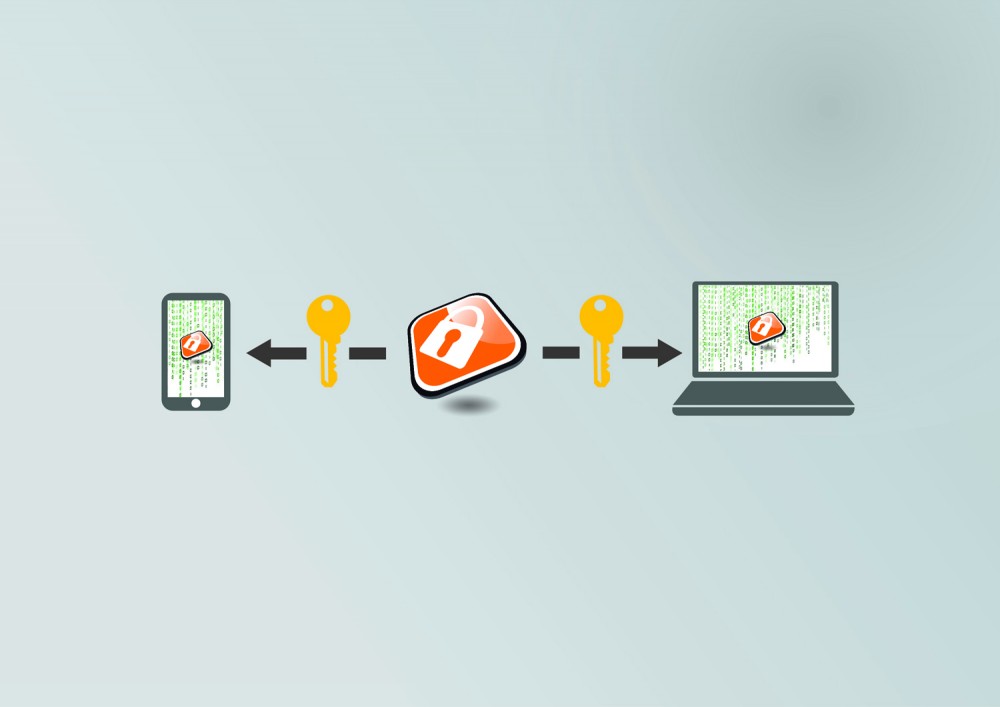

Nach den Enthüllungen zu Massenüberwachungen durch Geheimdienste suchen Wirtschaft und Gesellschaft nach praktikablen Verschlüsselungslösungen, die Unternehmen und Bürger schützen. Bisherige Technik scheiterte im Alltag an mangelnder Benutzerfreundlichkeit oder hohen Kosten. Mit der Volksverschlüsselung startet Fraunhofer jetzt eine offene Initiative, um Ende-zu-Ende-Verschlüsselung in der breiten Bevölkerung zu etablieren. Auf der CeBIT […]

BMJV fördert die Entwicklung der Open-Source Software „PanBox“ zur sicheren Nutzung von Cloud-Diensten im Internet Der Parlamentarische Staatssekretär Ulrich Kelber stellt heute die von der Sirrix AG und Fraunhofer SIT entwickelte „PanBox“-Anwendung der Öffentlichkeit vor. Die Lösung ist für die allgemeine Nutzung kostenfrei verfügbar. Cloud-Speicherdienste erfreuen sich dank einfacher Benutzbarkeit, […]

Löschen ist nicht gleich Löschen Smartphone, Tablet, Laptop oder Computer – ausgediente Geräte werden entweder weggeworfen, an Bekannte weitergegeben oder im Internet verkauft. In jedem Fall ist es besonders wichtig, die eigenen Daten auf dem Gerät sachgemäß zu löschen, damit persönliche Fotos oder Informationen nicht ungewollt in fremde Hände fallen. […]